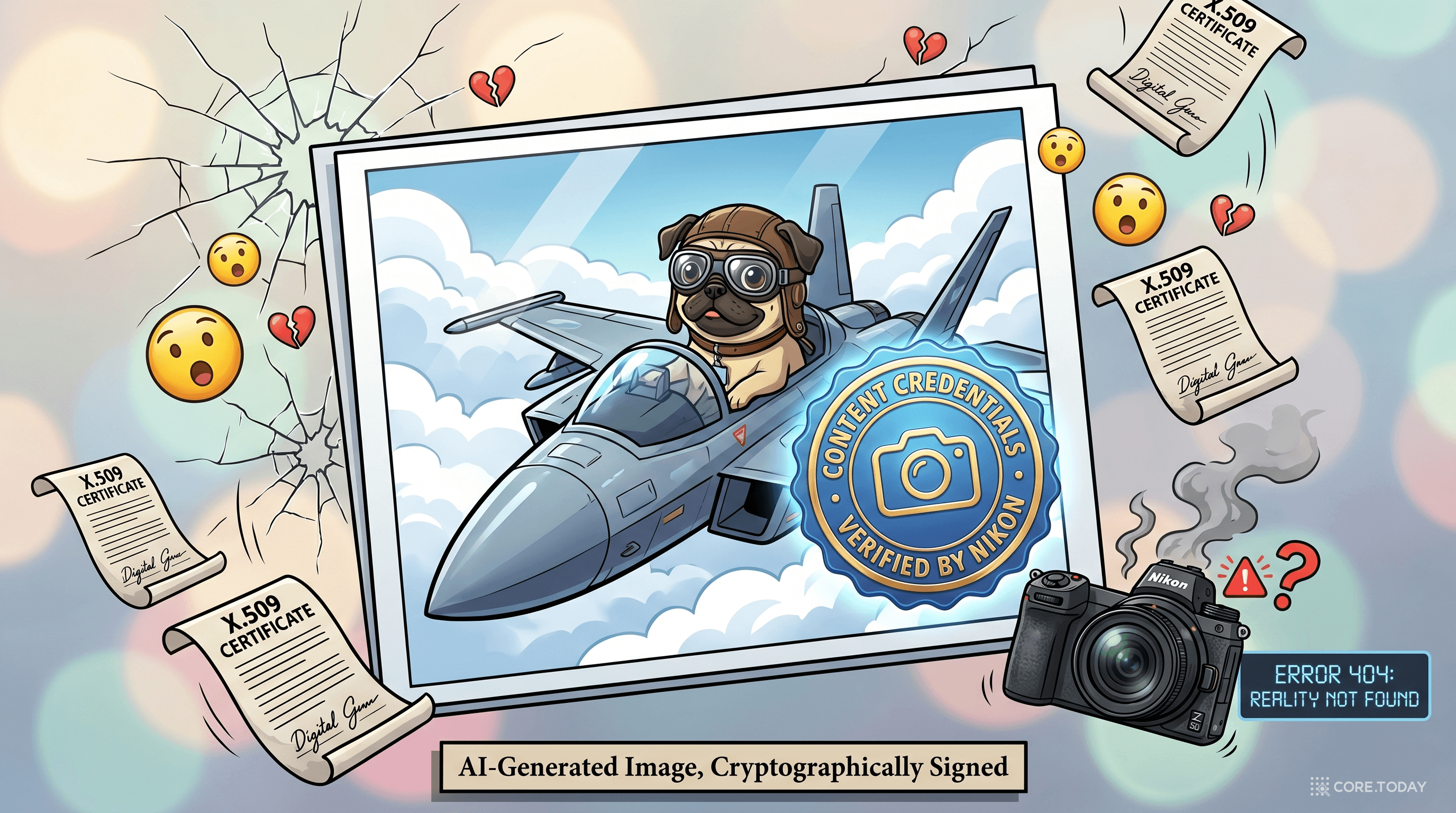

비행기를 모는 퍼그가 정품 인증을 받은 날

2025년 9월 4일, Nikon Rumors 포럼에 짧은 글이 하나 올라왔다. 작성자는 Adam Horshack, 닉네임은 평범했지만 첨부한 사진은 그렇지 않았다. 헬멧을 쓴 작은 퍼그 강아지가 F-16 전투기의 조종석에 앉아 구름 위를 날고 있었다.

이 사진의 진짜 문제는 강아지가 비행기를 몰고 있다는 게 아니었다. 사진의 메타데이터에 박혀 있는 "이 사진은 Nikon Z6 III 카메라가 직접 촬영한 정품 이미지입니다"라는 암호학적 서명이었다.

Horshack은 정직한 사진을 찍지 않았다. 그는 AI로 만든 합성 이미지를 Nikon의 독자 RAW 포맷인 .NEF 컨테이너에 우겨 넣고, 카메라의 다중 노출 기능을 우회해 카메라가 마치 직접 찍은 것처럼 암호학적으로 서명하게 만들었다. 사진은 진짜가 아니었지만, 인증은 진짜였다.

이 사건은 단순한 카메라 펌웨어 버그가 아니다. 지난 7년간 어도비, 마이크로소프트, BBC, OpenAI, 구글, 메타, 소니, 캐논, 라이카, 닉콘이 함께 만든 C2PA(Coalition for Content Provenance and Authenticity) — "AI 시대 진짜 사진을 증명하는 마지막 보루"로 불리던 표준에 처음으로 박힌 균열이었다.

그리고 그 균열은, 2026년 4월 28일 arXiv에 올라온 한 편의 논문으로 인해 거대한 파열음으로 바뀐다.

"우리는 C2PA가 주장하는 보안 목표 중 단 하나도 달성하지 못한다는 사실을 발견했다. C2PA는 좋은 아이디어다. 그러나 금융 공시, 저널리즘, 법적 증거처럼 중요한 일에는 아직 의지해서는 안 된다."

— Golaszewski et al., Verifying Provenance of Digital Media: Why the C2PA Specifications Fall Short (2026)

이 글은 그 논문을 차근차근 풀어본다. 사진이 거짓말을 시작한 100년 전부터, AI가 진실을 통째로 합성하는 2026년까지. 그리고 우리가 마지막 방어선이라고 믿었던 C2PA가 왜, 어떻게, 어디서 무너졌는지.

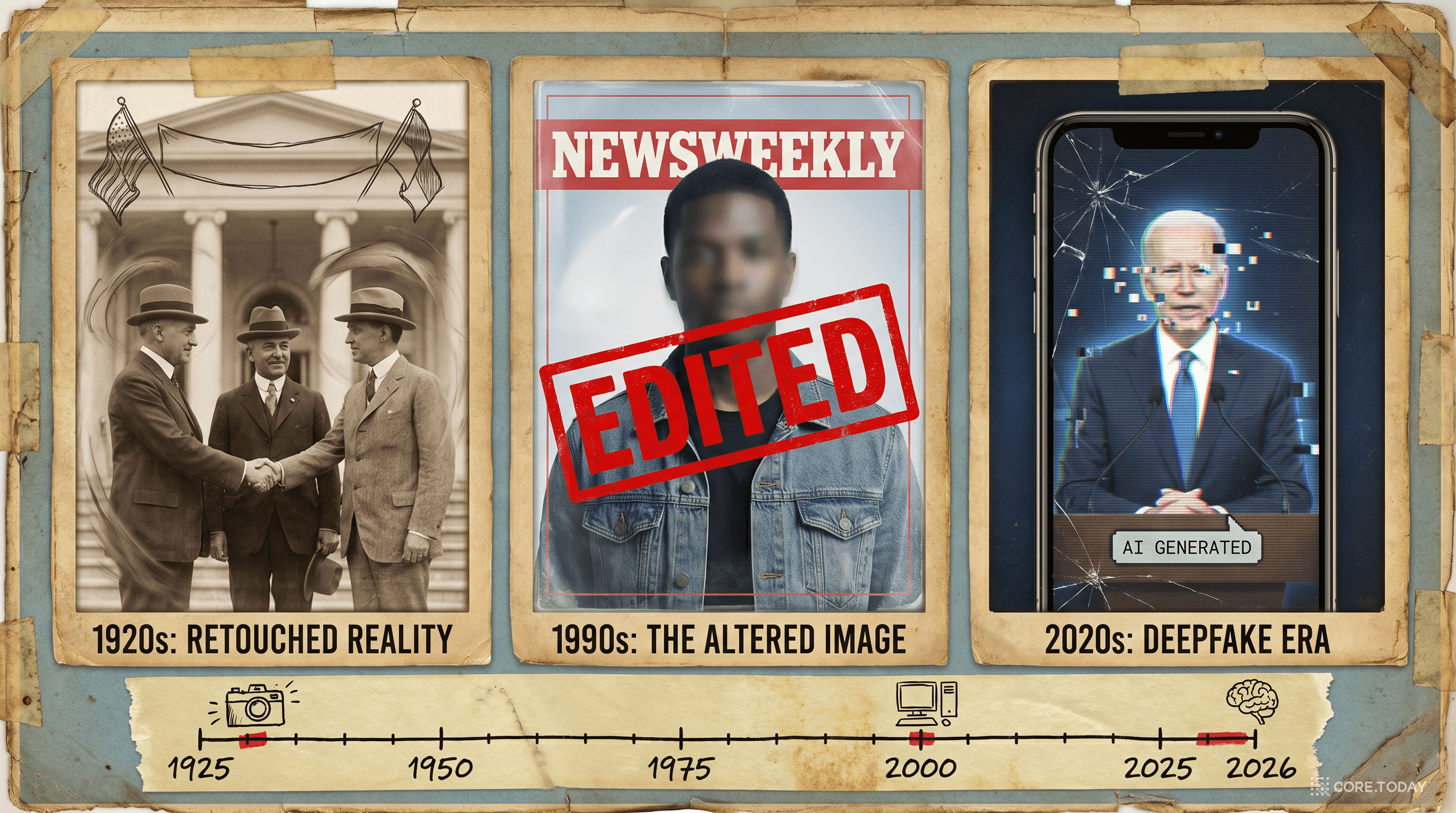

사진은 언제부터 거짓말을 했나

"백문이 불여일견(百聞不如一見)" — 한 번 보는 것이 백 번 듣는 것보다 낫다는 속담은 사진이 발명되기 전부터 있었다. 그러나 사진이 등장한 후, 이 격언은 한 단계 더 강해졌다. "카메라는 거짓말하지 않는다."

문제는, 카메라가 거짓말을 하지 않더라도 카메라를 다루는 사람은 항상 거짓말을 할 수 있다는 것이다.

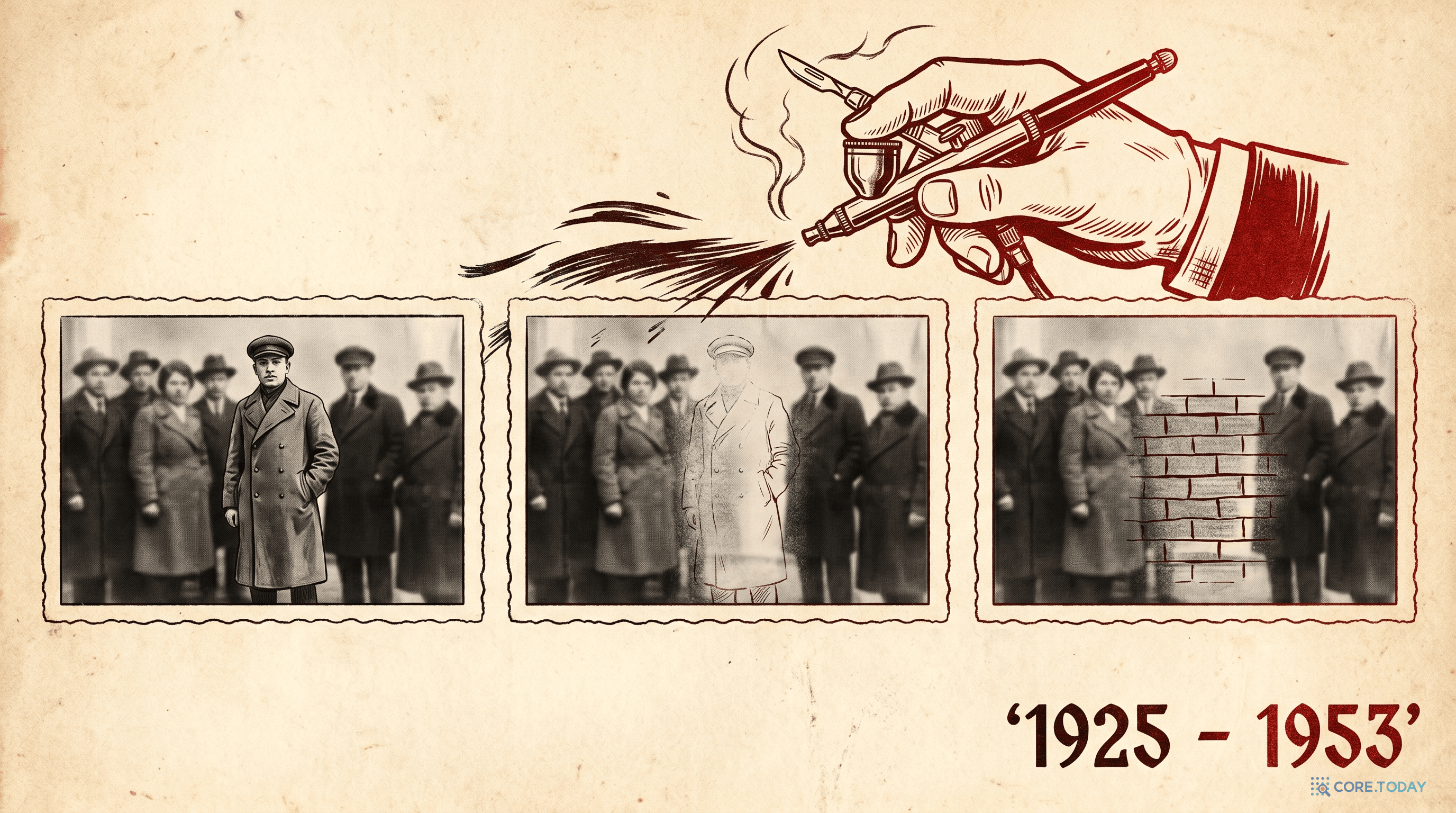

1925년, 트로츠키가 사라진 사진

소비에트 연방의 권력투쟁에서 진 레온 트로츠키는 1925년 군사인민위원직에서 해임됐다. 그러나 진짜 형벌은 그 다음에 시작됐다. 스탈린의 검열관들은 트로츠키가 등장하는 모든 공식 사진에서 그를 에어브러시와 메스로 지워버리기 시작했다.

레닌이 1919년 모스크바 붉은 광장에서 연설하는 사진. 옆에 서 있던 트로츠키는 1967년판 사진집에서는 사라져 있다. 자리에 있던 사람이, 자리에 없었던 사람이 된다. 1922년에는 정반대 방향의 조작도 있었다 — 스탈린이 레닌과 어깨를 나란히 한 채 다정하게 앉아있는 사진. 그 사진은 합성이었다. 사진사들이 스탈린의 곰보 자국을 매끄럽게 다듬고, 짧은 왼팔을 늘리고, 키를 더 크게 보이게 했다. 함께 있던 적 없는 두 사람이 한 프레임 안에 영원히 묶였다.

이것이 국가 단위로 진행된 최초의 대규모 사진 조작이었다. 도구는 에어브러시, 스캘펠, 그리고 인내심.

1994년, Time지의 어두워진 얼굴

1994년 6월 27일, Time지와 Newsweek지는 동일한 사진을 동일한 주에 표지로 실었다. O.J. 심슨의 머그샷이었다. 그러나 둘은 같지 않았다. Time은 사진을 더 어둡고 음울하게 보정해 실었고, 거센 비판을 받았다. 잡지사가 "수상한 인상"을 위해 한 명의 피부톤을 의도적으로 어둡게 만든 것이 드러난 사건이었다.

조작에 큰 기술이 필요하지 않게 된 시점이었다. 포토샵(Photoshop)이 1990년에 출시된 지 4년이 지난 무렵이었다.

2006년, 베이루트의 짙어진 연기

로이터의 사진 기자 Adnan Hajj는 2006년 이스라엘의 베이루트 공습 사진을 송고했다. 사진 속 연기가 다른 사진보다 유난히 짙고 검었다. 블로거들이 클론 도구의 흔적을 찾아냈다. 로이터는 그가 송고한 사진 920장 전체를 삭제하고 그를 해고했다. "공익 사진의 진실성을 손상시킨 행위"라는 짧은 성명만 남았다.

2008년, 이란이 발사하지 않은 미사일

이란 혁명수비대는 4발의 미사일이 일제히 발사되는 사진을 공개했다. AFP, AP, Financial Times, LA Times가 전부 1면에 실었다. 다음 날, 미국의 한 블로거가 자세히 보니 발사된 미사일은 사실 3발이었고, 4번째 미사일은 3번째 미사일의 일부를 복사-붙여넣기한 결과였다. 모래밭의 텍스처가 완벽하게 일치했다.

2024년, 모든 것이 변한 해

이때까지의 조작은 사람의 손이 필요했다. 시간이 걸렸다. 흔적이 남았다. 그러나 2024년부터는 다르다.

- 2024년 1월, 뉴햄프셔 민주당 예비선거를 앞두고, 조 바이든 대통령의 목소리를 그대로 복제한 AI 음성이 유권자들에게 자동 전화를 걸어 "투표하지 마라"고 권유했다. FCC는 이 작업을 의뢰한 정치 컨설턴트에게 600만 달러 벌금을 부과했다.

- 2024년 9월, 테일러 스위프트는 도널드 트럼프를 지지하는 자신의 AI 생성 이미지가 SNS에서 확산되자, 카멀라 해리스 지지 선언으로 응답해야 했다.

- 2024-2025년, 전 세계 딥페이크 사건은 약 50만 건에서 800만 건 이상으로 늘었다 — 2년 만에 900% 증가.

100년에 걸친 사진 조작의 역사는 한 가지 패턴을 보여준다. 조작에 드는 비용은 점점 낮아지고, 조작의 흔적을 찾아내는 일은 점점 어려워진다. 그리고 2024년부터, 그 비용은 사실상 0원이 되었다.

이 흐름을 누군가는 막아야 한다고 생각했다. 그래서 시작된 것이 C2PA였다.

C2PA의 꿈 — 디지털 영양 성분표

C2PA의 출발점은 단순하다. "가짜를 찾아내는 것은 늦었다. 처음부터 진짜를 증명하자."

지금까지의 접근법은 모두 사후 추적이었다. 사진이 의심스러우면 픽셀 단위로 분석하고, AI 생성 흔적을 탐지하고, 메타데이터를 검사한다. 그러나 AI가 점점 더 인간이 만든 사진과 구분할 수 없는 이미지를 만들어내면서, 이 접근법은 패배가 예정된 군비 경쟁이 됐다.

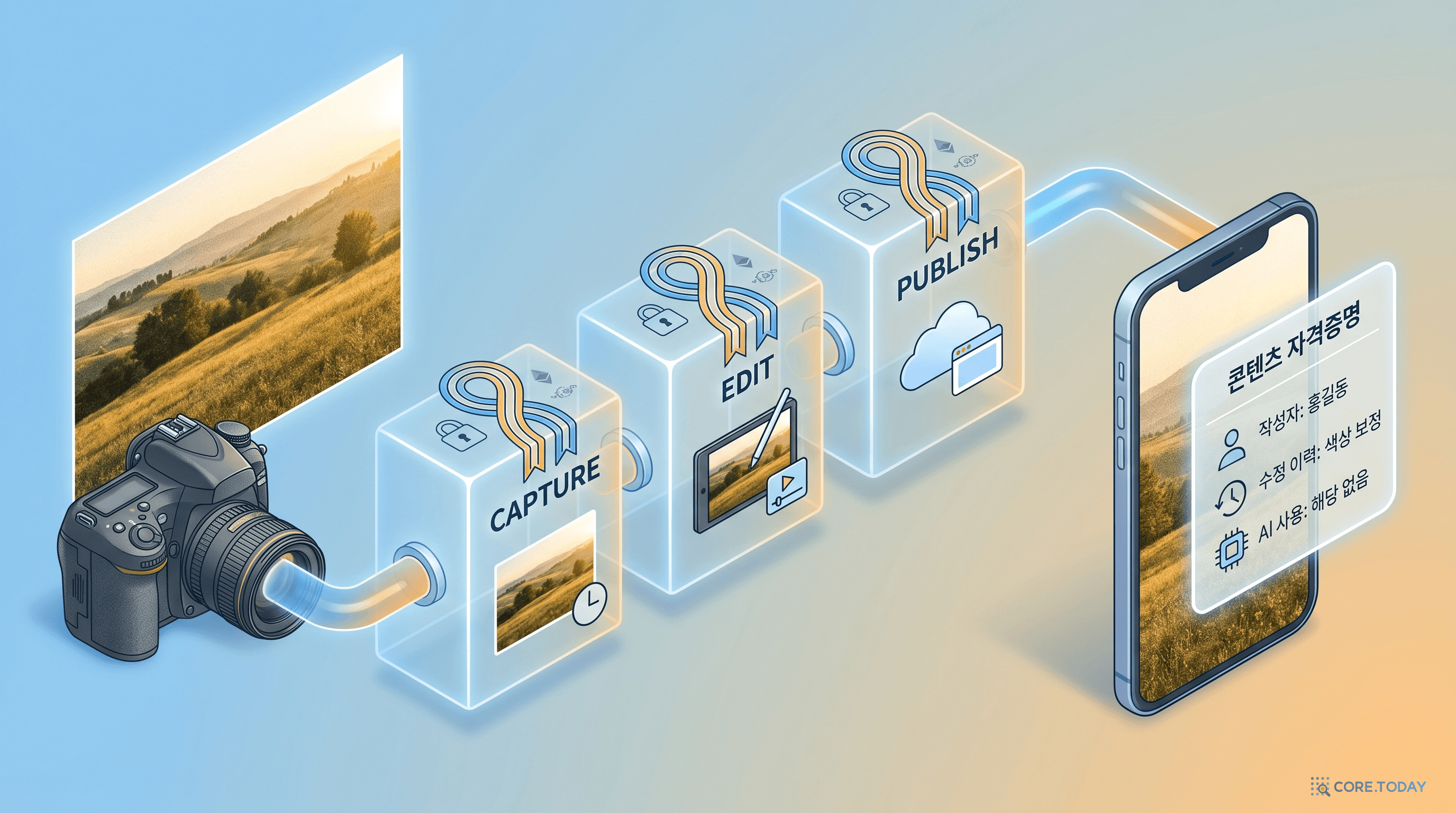

C2PA의 발상은 정반대다. "진짜 사진은 처음부터 자신이 진짜임을 증명하는 영수증을 가지고 다닌다." 마치 식품의 영양 성분표처럼, 사진 자체가 "나는 누가, 언제, 어떤 카메라로 찍었고, 누가 어떤 편집을 했는가"를 기록한다.

2019년의 약속

2019년 11월, 어도비, 뉴욕타임스, 트위터가 모여 Content Authenticity Initiative(CAI)를 출범시켰다. 비슷한 시기 마이크로소프트와 BBC도 Project Origin이라는 이름으로 별도 프로젝트를 진행했다. 두 진영은 결국 2021년 2월, Adobe, ARM, BBC, Intel, Microsoft, Truepic의 6개 창립 멤버로 C2PA라는 단일 단체로 합쳐졌다.

소속은 리눅스 재단(Linux Foundation) 산하 표준화 단체. 2022년 1월에 첫 공개 명세 v1.0이 나왔고, 2026년 1월 기준 6,000개 이상의 회원사 및 가맹사가 참여한다. 어도비, 구글, 메타, OpenAI, 소니, 캐논, 라이카, 닉콘, AP 통신, BBC, 로이터, 뉴욕타임스... 사실상 디지털 미디어 생태계의 모든 거대 플레이어가 모였다.

작동 원리 — 디지털 봉인 도장

C2PA의 핵심은 "매니페스트(Manifest)"라 불리는 데이터 묶음을 이미지 파일에 끼워 넣는 것이다. 이 매니페스트에는:

- 클레임(Claim) — 누가 찍었나, 언제 찍었나, 어떤 도구를 썼나, 어떤 편집을 거쳤나

- 어서션(Assertion) — 각 단계의 행위에 대한 구체적 진술

- 서명(Signature) — 위 모든 내용을 카메라/소프트웨어의 인증서로 암호학적으로 서명

이 서명에는 일반적인 X.509 인증서가 쓰인다. 인터넷에서 HTTPS 사이트의 진위를 보장하는 그 인증서와 동일한 구조다. 누군가 매니페스트를 변조하면 서명이 깨진다. 변조가 불가능한 봉인 도장이다.

📦 매니페스트 임베드

→

📤 발행

→

🔍 검증

사용자 측에서는 어도비가 디자인한 "Cr" 모양의 작은 아이콘이 사진 위에 표시된다. 클릭하면 "Sony α9 III로 2026년 3월 4일 촬영 → 어도비 라이트룸으로 보정 → 뉴욕타임스 발행" 같은 이력이 한눈에 보인다. 디지털 미디어를 위한 "식품 영양 성분표"라는 비유가 자주 사용되는 이유다.

이미 시작된 채택

종이 위의 약속이 아니다. 이미 실제 제품들이 출시됐다:

- 2023년 10월: 라이카 M11-P, 세계 최초의 C2PA 내장 카메라

- 2024년: 소니 α9 III, α1 II — 클라우드 기반 서명 옵션

- 2024년: Nikon Z6 III — 펌웨어 v2.00으로 C2PA 지원

- 2025년 8월: Google Pixel 10 Pro — 스마트폰 최초로 모든 사진에 C2PA 자동 서명

- 2025년: 어도비 포토샵, 라이트룸, 파이어플라이 — 모든 편집에 자동 매니페스트 추가

- 2025년: 미국 국가안보국(NSA)이 공식 가이드라인을 발간하며 정부 차원의 채택 권장

애리조나주 국무장관실은 선거 관련 공식 사진에 C2PA를 적용하는 파일럿 프로그램을 운영 중이다. 선거 사진의 진위가 의심받는 시대에, 디지털 봉인이 마지막 방어선이 되어주리라는 기대였다.

그런데 2026년 4월, 그 마지막 방어선이 사실은 방어선이 아니었다는 사실이 공식적으로 발표됐다.

논문 — "약속을 단 하나도 지키지 못했다"

논문의 정확한 제목은 "Verifying Provenance of Digital Media: Why the C2PA Specifications Fall Short"(arXiv:2604.24890). 저자는 메릴랜드 대학교 볼티모어 카운티(UMBC)의 사이버 보안 연구진, NSA, 그리고 Hacker Factor의 사진 포렌식 전문가 닐 크라베츠(Neal Krawetz)를 포함한 11명이다. 닐 크라베츠는 사진 위변조 검출의 고전인 FotoForensics의 개발자이기도 하다.

이 논문이 특별한 이유는 두 가지다.

- C2PA에 대한 최초의 독립적, 종합적 보안 분석이다. 지금까지의 검토는 모두 C2PA 컨소시엄 내부 또는 우호적 기관에 의한 것이었다.

- C2PA 핵심 프로토콜의 최초 형식적 검증(Formal Methods Analysis)이다. 추측이 아니라 수학적 증명이다.

논문의 결론은 한 줄로 요약된다:

"현재의 C2PA 명세는 명시된 두 가지 보안 목표를 모두 달성하지 못하며, 신뢰할 수 있는 출처 인증 시스템에 필요한 세 가지 추가 목표도 달성하지 못한다."

C2PA가 약속한 것 vs. 추가로 필요한 것

| 목표 | C2PA 명시 여부 | 실제 달성 여부 |

|---|

1. 클레임 무결성

매니페스트 변조 탐지 | 명시적 보안 목표 | 실패 — 타임스탬프, 일부 메타데이터 변조 가능 |

2. 약한 파일 무결성

이미지 일부 비트 변조 탐지 | 명시적 보안 목표 | 실패 — 다중 검증기 결과 불일치 |

3. 타임스탬프 일치

생성기와 검증기 시각 동기화 | 암묵적 필요 목표 | 실패 — 시각 정보가 서명에 묶이지 않음 |

4. 검증기 일관성

도구가 달라도 같은 결과 | 암묵적 필요 목표 | 실패 — 어도비와 Verifieddit이 정반대 결과 |

5. 강한 파일 무결성

모든 비트 변조 탐지 | 암묵적 필요 목표 | 실패 — exclusion range로 일부 비트 무방비 |

"기반이 되는 암호 기술은 충분히 검증되었다. 그러나 C2PA 명세가 그 암호 기술을 통합하는 방식은 검증되지 않았으며, 우리의 시험을 통과하지 못했다." — 논문 본문

암호학 자체에 문제가 있다는 것이 아니다. C2PA가 그 암호학을 사용하는 방식이 잘못 설계되어 있다는 것이 핵심이다. 마치 세계 최고의 자물쇠를 종이로 만든 문에 다는 격이다.

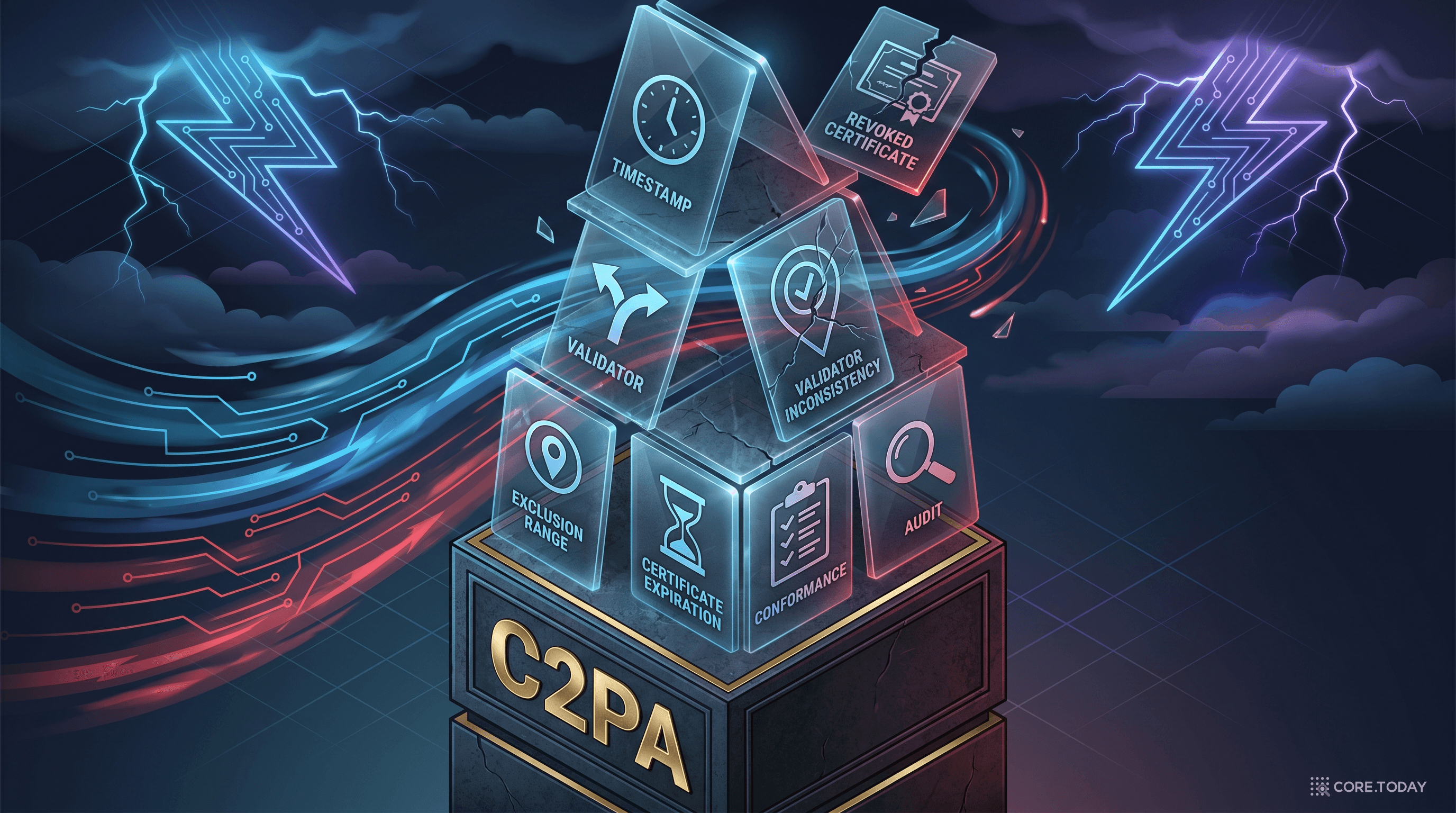

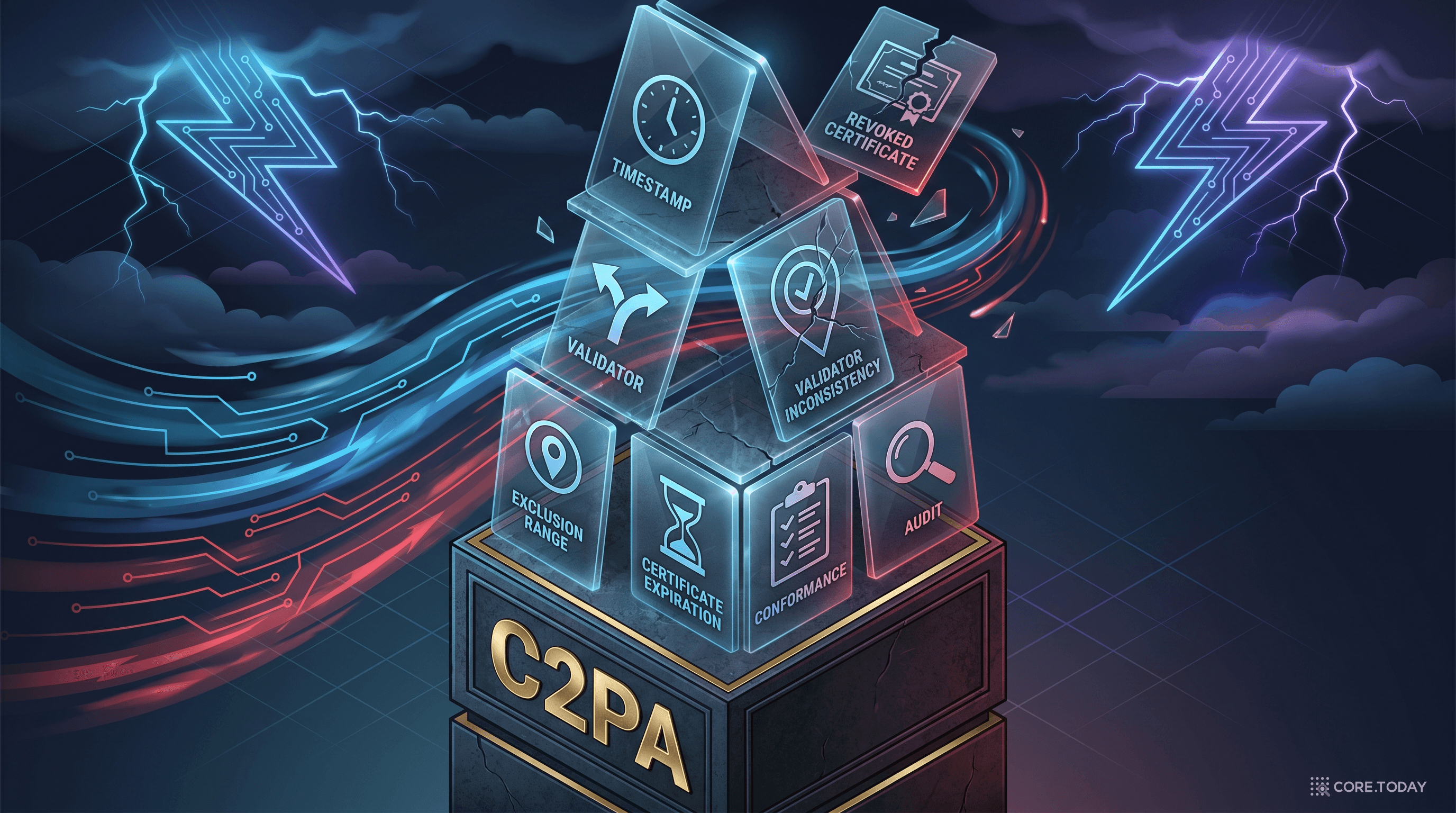

7가지 균열 — C2PA는 어디서 무너졌나

논문이 지목한 구체적 취약점들을 하나씩 살펴보자. 각각은 단순한 버그가 아니라 표준 명세 자체의 구조적 결함이다.

균열 1: 타임스탬프는 위조할 수 있다

이미지에 "2026년 1월 1일 10:30 KST에 촬영"이라고 적혀 있다고 하자. 누군가 이 시간을 "2026년 5월 1일"로 바꾸면 어떻게 될까?

C2PA에는 선택적으로 신뢰할 수 있는 타임스탬프(Trusted Timestamp) 메커니즘이 있다. 그러나 논문의 형식 검증은 충격적인 사실을 발견했다.

"서명된 데이터에 타임스탬프를 참조하는 어떤 정보도 포함되지 않는다. 따라서 타임스탬프를 제거하고 다른 것으로 교체해도 탐지되지 않는다."

쉽게 말해, 서명은 사진의 내용을 봉인하지만 시각 정보 자체는 봉인 바깥에 있다. 봉인을 깨지 않고도 시간을 바꿔치기할 수 있다. 1차 검증기는 이를 통과시킨다.

저널리즘에서 사진의 촬영 시간은 사실 확인의 핵심이다. "이 사진은 그 시점에 그곳에 있었다"는 주장의 근거다. 법정에서도 마찬가지다. 그러나 C2PA의 타임스탬프는 그 주장을 지키지 못한다.

서명 영역 : [매니페스트 본문] ← 이 부분만 봉인됨

타임스탬프 : [별도 영역] ← 봉인 바깥, 교체 가능

공격자의 행위:

- 타임스탬프 영역만 떼어내기

- 새 타임스탬프로 교체

- 서명 자체는 그대로 두기

검증기 결과: ✅ "유효한 서명입니다"

균열 2: 폐기된 인증서가 그대로 통과된다 (Nikon 퍼그 사건)

이 글의 첫 장면으로 돌아가자. Adam Horshack이 비행기 모는 퍼그 사진에 Nikon Z6 III의 서명을 받게 만든 사건. 2025년 11월, Nikon은 사태의 심각성을 인지하고 Z6 III에 발급된 모든 C2PA 인증서를 전면 폐기(revoke) 했다.

이론상으로는, 폐기된 인증서로 서명된 사진은 검증기에서 "유효하지 않음(invalid)"으로 표시되어야 한다. 그런데 6개월이 지난 2026년 5월, 동일한 사진을 검증해도 결과가 갈린다.

- 어도비의 Content Authenticity Inspect → ✅ 유효

- Verifieddit (개인 개발자가 만든 검증기) → ❌ 무효

원인은 C2PA 명세의 또 다른 결함이다. 명세는 인증서 폐기 검사를 선택사항(optional)으로 만들었고, 검사 방법도 OCSP(Online Certificate Status Protocol) 한 가지로 제한하면서 전통적인 CRL(Certificate Revocation List)을 명시적으로 금지했다.

OCSP는 매번 인증기관 서버에 "이 인증서 살아있어요?"라고 물어봐야 하는 방식이다. 인증기관 서버가 응답을 잃거나, 명령어가 잘못되거나, 검증기가 게으르면 — 그냥 "유효"라고 표시된다.

⚠️

문제

Nikon이 인증서를 폐기했음에도 어도비 검증기는 "유효"라고 표시. 사용자는 가짜 사진을 진짜로 믿는다.

🔧

근본 원인

C2PA 명세가 폐기 검사를 "선택" 사항으로 두었고, CRL을 사용하지 않고 OCSP만 허용하면서 검증기 구현이 일관되지 않음.

🚨

결과

"엄격한 인증서 폐기 검사를 의무화해야 한다" — 논문의 1번 권고

균열 3: 검증기들이 서로 다른 결론을 낸다

같은 사진을 두고 도구마다 결과가 다르다면, 사용자는 누구를 믿을 것인가?

논문은 동일한 이미지에 대해 어도비의 Content Authenticity Inspect와 CAI의 Verify, 그리고 다른 적합성 검증기들이 서로 모순되는 결과를 내는 사례를 다수 보고한다. "AI로 만들어졌나?", "변조되었나?", "유효한가?" — 같은 질문에 다른 답이 나온다.

원인은 세 가지다:

- 명세가 불완전한 정보를 허용한다. 일부 어서션은 선택사항이고, 검증기가 어떻게 해석할지는 자유다.

- 명세가 너무 관대하다. 약간의 형식 오류를 일부 검증기는 무시하고 통과시킨다.

- 소스코드 검증이 없다. "이 도구는 표준을 따르는 적합성 검증기입니다"라는 라벨만 있을 뿐, 실제 구현이 표준을 따르는지 검증하는 기관이 없다.

저널리스트가 "어도비가 유효라고 했으니 게재하자"라고 결정하는 사이, 다른 검증기는 같은 사진을 "변조됨"이라고 외친다. 두 결과를 사용자가 동시에 보는 일은 거의 없다. 이것이 미디어 진위 시스템에 치명적인 이유다.

균열 4: GPS 정보는 무방비다 (Pixel 10 Pro의 빈틈)

2025년 8월 출시된 Google Pixel 10 Pro는 모든 사진에 자동으로 C2PA 서명을 추가한다. 스마트폰 시장 최초의 광범위한 적용이다. 그런데 논문은 이 카메라에서 흥미로운 패턴을 발견했다.

C2PA에는 "Exclusion Range" 라는 개념이 있다. 매니페스트가 자기 자신의 해시를 계산할 때, 이 영역은 제외하고 해시한다는 의미다. 매니페스트 본문 자체가 해시 계산 대상에 들어가면 무한 재귀가 발생하기 때문에 필요한 메커니즘이다.

문제는 Google이 어떤 데이터를 exclusion range에 넣었는가다.

"구글의 적합성 인증을 받은 Pixel 10 Pro 카메라는 GPS 정보를 exclusion range에 위치시켜, 공격자가 거짓 GPS 위치를 삽입할 수 있도록 허용한다."

쉽게 풀면, 사진에 박힌 "촬영 위치: 서울 강남구 테헤란로 123"이라는 정보를 공격자가 "평양 시내"로 바꿔도 서명이 깨지지 않는다. 카메라가 그 정보를 서명 대상에서 빼놨기 때문이다.

이게 왜 큰 문제인가? 전쟁 보도, 분쟁 지역 사진, 범죄 현장 사진 — 모두 위치 정보가 진실성의 핵심이다. 그러나 Pixel 10 Pro 사진을 본 검증기는 위치가 변조됐다는 사실을 알아챌 수 없다.

사진 파일 내부:

┌─────────────────────────────────────────────┐

│ 이미지 픽셀 데이터 [✅ 서명 보호됨] │

│ EXIF 메타데이터 (대부분) [✅ 서명 보호됨] │

│ GPS 좌표 [❌ Exclusion 영역] │ ← 자유롭게 변경 가능

│ C2PA 매니페스트 [✅ 서명 보호됨] │

│ 서명 [본인 서명] │

└─────────────────────────────────────────────┘

균열 5: 인증서는 만료된다 (애리조나 선거 사진 사건)

X.509 인증서는 영원하지 않다. 통상 1년에서 5년 사이의 유효 기간을 가진다. 인증서가 만료되면, 그 인증서로 서명된 사진은 어떻게 검증될까?

논문이 든 사례는 애리조나주 국무장관실의 C2PA 파일럿 프로그램 사진이다.

"이 이미지는 애리조나주 국무장관의 C2PA 파일럿 프로그램의 일부다. 2025년 1월에는 검증에 성공했지만, 1년 후에는 — CAI의 Verify와 어도비의 Content Authenticity Inspect 모두에서 — 파일이 전혀 변경되지 않았음에도 검증에 실패한다."

파일은 그대로다. 서명도 그대로다. 그런데 1년이 지나니, 검증 결과가 "❌ 유효하지 않음"이 된다. 인증서가 그 사이 만료됐기 때문이다.

이게 왜 큰 문제인가? 미국 법은 선거 관련 자료를 22개월간(52 U.S.C. § 20701), 재무 자료를 25개월간, 정치 광고를 2년간 보관하도록 의무화한다. 그런데 C2PA로 서명된 자료는 1년 안에 검증 불가능 상태로 변할 수 있다.

법정에서 5년 전 사진의 진위를 확인해야 할 때, "이 사진은 한때 진짜였습니다만 지금은 증명할 수 없습니다"라는 답이 돌아온다면 — 그것은 증명되지 않은 것과 다를 바 없다.

| 법적 요구 보관 기간 | 기간 | C2PA 인증서 만료 시 |

|---|

| 선거 기록 (52 U.S.C. § 20701) | 22개월 | 검증 불가 |

| 재무 공시 기록 | 25개월 | 검증 불가 |

| 정치 광고 기록 | 2년 | 검증 불가 |

| 저널리즘 아카이브 | 영구 | 대부분 불가 |

균열 6: 적합성 인증은 자기 신고제다

"적합성 검증기(Conforming Validator)"라는 라벨이 붙은 C2PA 도구가 있다면, 우리는 그것이 표준을 정확히 따르리라 기대한다. 그러나 논문은 이 기대의 근거가 매우 빈약함을 지적한다.

"인증은 대부분 자기 신고(self-reported)된 표준 준수에 기반하며, 제품의 기능이나 소스코드에 대한 검증은 없다."

쉽게 말하면, 어떤 회사가 자기 도구를 "C2PA 적합 검증기"라고 신고하면, C2PA는 그것을 적합 검증기 목록에 올린다. 실제로 그 도구가 표준대로 폐기 검사를 하는지, 타임스탬프를 어떻게 처리하는지, exclusion range를 어떻게 다루는지 — 누구도 확인하지 않는다.

이러한 자기 신고 방식 때문에 "적합성 검증기"라는 라벨이 사실상 보증이 아닌 마케팅 표현이 되어버렸다. 그리고 이것이 균열 3(검증기 불일치)의 직접적 원인이다.

균열 7: 같은 cryptography, 다른 적용

C2PA가 사용하는 암호 기술은 모두 잘 알려진 것들이다. X.509 인증서, COSE(CBOR Object Signing and Encryption), Ed25519 서명, 모두 RFC로 표준화된 검증된 기술이다. 인터넷 트래픽의 안전을 매일 지키고 있는 기술들이다.

그런데 논문이 형식 검증을 통해 발견한 것은 — 이 잘 만들어진 부품들이 합쳐지는 과정에서 빈틈이 생긴다는 것이다.

- 타임스탬프와 서명 사이에 결합(binding)이 없다 → 균열 1

- 서명과 폐기 검사 사이에 강제 연결이 없다 → 균열 2

- 검증기 행동에 일관된 기준이 없다 → 균열 3

- 데이터 보호 범위가 일관되지 않다 → 균열 4

암호학자에게 익숙한 표현으로 말하면, C2PA는 "부품은 안전하지만, 부품을 조립하는 프로토콜이 안전하지 않다". 자물쇠는 견고하지만, 문틈으로 손가락이 들어가는 격이다.

형식 검증 — 왜 수학적 증명이 필요했나

논문이 특별한 이유는 형식 검증(Formal Methods Analysis) 때문이다. 이 부분이 약간 추상적이라 풀어 설명해 보자.

보안 분석의 두 가지 접근

- 블랙박스 테스트(Penetration Testing) — 시스템을 실제로 공격해 보고 뚫리는지 보는 방식. "이 자물쇠가 열리나?"

- 형식 검증(Formal Methods) — 시스템의 명세를 수학적 논리로 변환한 뒤, "이 명세에서 도출 가능한 모든 가능성"을 자동 탐색하는 방식. "이 자물쇠 설계에 빈틈이 있을 수 있는 모든 시나리오를 증명하자."

블랙박스 테스트는 발견한 한두 가지 공격만 보여준다. 형식 검증은 명세 자체가 약속을 지킬 수 있는지 수학적으로 따진다.

연구진이 형식 검증을 한 결과:

모델링

C2PA 명세를 프로토콜 상태기계로 변환

탐색

"클레임 무결성" 위반 시나리오를 자동 탐색

결과

명세 자체에 다중 시나리오 발견 — 타임스탬프 분리, 폐기 검사 누락

가장 강력한 결론은 이것이다. 개별 구현의 버그가 아니다. 표준 명세 자체가 안전하지 않다. 모든 구현이 명세를 100% 정확히 따라도, 우리는 여전히 안전하지 않다.

이것이 사상 처음으로 C2PA에 대해 수행된 형식 검증이라는 점은 특기할 만하다. 7년간, 6,000개 회원사가, 수조 원 규모의 기술 인프라를 구축하면서, 명세 자체가 약속을 지킬 수 있는지 누구도 수학적으로 확인하지 않았다.

2026년의 의미 — 무엇이 위태로운가

논문의 진단이 던지는 질문은 단순하다. C2PA에 어떤 일을 맡길 수 있고, 어떤 일은 맡길 수 없는가?

맡길 수 있는 것

- 일상적 콘텐츠 표시: 인스타그램 사진이 AI로 만들어졌는지 표시하는 정도의 사용은 충분히 가치 있다.

- 편집 이력 추적: 사진이 어떤 도구를 거쳤는지 보는 용도. 변조 의도가 없는 경우 정확하게 작동한다.

- 창작자 귀속: 누가 만들었는지 표시하는 라벨로서의 기능.

맡겨서는 안 되는 것

논문이 명시적으로 지목한 것들이다.

⚖️

법적 증거

법정에서 사진의 진위를 증명하는 용도. 인증서 만료 + 변조 탐지 미흡 + 검증기 불일치 = 증거로 채택 불가.

📰

저널리즘

"이 사진은 검증된 진짜"라는 주장을 기반으로 보도하는 행위. 타임스탬프와 GPS 변조에 무방비.

💰

금융 공시

분식회계 증거, 보험 청구 사진 등. 1년 후 검증 불가능 시점 도래 — 법적 의무 보관기간을 충족 못함.

이 영역들은 정확히 — C2PA가 약속한 핵심 활용 사례들이다. 어도비, 마이크로소프트, BBC가 2019년부터 강조해 온 사용처가, 2026년 4월 현재 가장 부적합한 영역으로 판명됐다.

그러나 더 큰 위험은 따로 있다

논문은 마지막에 한 가지 경고를 추가한다. 가장 무거운 경고다.

"C2PA에 대한 성급한 의존은 잘못된 정보 문제를 해결하기는커녕 오히려 악화시킬 수 있다."

생각해 보자. 사용자가 C2PA 라벨을 신뢰하게 되면, 그 라벨이 없는 진짜 사진은 의심받고, 그 라벨이 있는 가짜 사진은 신뢰받는다. 표준이 약하다는 사실을 모르는 채로 표준을 받아들이는 것이 — 표준을 아예 받아들이지 않는 것보다 더 위험할 수 있다.

특히 위험한 시나리오는 이런 것이다.

📸

시나리오 1: AI 가짜에 정품 도장

Horshack의 퍼그 사건이 보여준 것. AI 이미지에 신뢰받는 카메라 제조사의 서명을 부착하면, 사용자는 "Nikon이 진짜라고 했으니까"라며 의심을 거둔다.

📰

시나리오 2: 진짜 사진의 시간/장소 변조

진짜 분쟁 지역 사진의 GPS와 타임스탬프만 바꿔서, 다른 사건의 증거로 활용. 사진 자체는 진짜라 서명도 살아있다.

⚖️

시나리오 3: 5년 된 증거의 침묵

법정에서 5년 전 증거 사진을 제출. 인증서는 만료, 검증기는 "유효하지 않음"이라고 표시. 진짜 사진이 가짜로 둔갑.

재건의 6가지 약속

논문은 비판으로 끝나지 않는다. C2PA를 다시 일으켜 세우기 위한 구체적 권고 6가지를 제시한다.

1. 엄격한 폐기 검사 의무화

OCSP뿐 아니라 프라이버시 보존 방식(예: CRLite) 포함. 선택이 아닌 필수로.

2. 타임스탬프를 콘텐츠에 결합

서명 데이터 안에 타임스탬프 해시를 포함해, 시간 정보 자체를 봉인.

3. 검증기 일관성 강제

모든 적합 검증기가 동일 입력에 동일 결과를 내도록 명세 강화.

4. 파일 전체 보호

Exclusion range를 최소화하고, 비-C2PA 메타데이터도 서명에 포함.

5. 독립적 보안 감사 도입

인증 제품에 대한 외부 보안 감사 의무화. 소스코드 검증 포함.

6. 주장과 한계의 명확화

"무엇을 보장하고, 무엇을 보장하지 않는가"를 대중 커뮤니케이션에서 명확히.

추가로 논문은 다음 한 가지를 제안한다.

"C2PA를 평판, 팩트체크, 원본 자산 안내 서비스와 통합해야 한다."

C2PA 단독으로 진위를 보장하려는 시도 자체가 무리한 설계일 수 있다는 뜻이다. 사진 한 장의 진실은 그 사진이 아니라, 그 사진이 속한 맥락에서 결정된다. 누가, 어떤 매체에서, 어떤 시점에 공개했는가 — 그 평판망과 결합되어야 비로소 의미가 있다.

한국의 시각 — 우리에게 어떤 의미인가

C2PA는 미국과 유럽 중심으로 논의되어 왔다. 그러나 영향은 글로벌하다.

1. 한국 미디어 산업의 도입 시점

KBS, JTBC, 연합뉴스 등 주요 언론사들이 AI 생성 콘텐츠 라벨링 의무화를 검토 중이다. 방통위와 문체부 차원에서 C2PA를 표준으로 채택하는 방안도 거론된다. 이번 논문은 그 도입 일정에 신중함을 요구한다. "우리도 미국이 하니까 따라가자"가 아니라, "이 표준이 우리의 신뢰 인프라가 될 만큼 성숙했나?"를 먼저 물어야 한다.

2. 선거 미디어 검증의 과제

2026년 6월 지방선거, 2027년 대선을 앞두고 선관위와 언론계는 딥페이크 대응에 분주하다. 그러나 애리조나 사례가 보여주듯, C2PA 단독으로는 선거 자료의 장기 보존과 검증을 보장하지 못한다. C2PA를 도입하더라도, 그것이 마법의 해결책이 아님을 명확히 인지한 채로 도입해야 한다.

3. 카메라 제조사의 대응

삼성전자(갤럭시 시리즈)는 아직 C2PA를 정식 채택하지 않았다. Pixel 10 Pro의 사례를 보면, 성급한 채택보다 보안 설계 단계에서의 신중함이 더 중요할 수 있다. exclusion range를 어디에 두는가, 어떤 메타데이터를 서명 대상으로 삼는가 — 이런 설계 결정이 사용자의 사진 진실성을 좌우한다.

4. AI 기업의 책임

OpenAI, Midjourney 등 대부분의 생성 AI 도구는 자사 출력에 C2PA 매니페스트를 자동으로 추가한다 — "이 이미지는 AI로 생성되었습니다"라는 표시. 좋은 방향이다. 그러나 매니페스트가 떼어지거나 위조되면 무용지물이다. 워터마킹, 평판 기반 검증, 플랫폼 차원의 콘텐츠 추적과 결합되어야 의미가 있다.

코어닷투데이가 운영하는 AI 솔루션 인프라에서도, 출력물에 대한 출처 표기는 점점 더 중요한 설계 요소다. C2PA가 완벽하지 않더라도 출처를 기록하려는 시도 자체는 포기할 수 없다. 다만, "C2PA가 있으니 우리는 안전하다"라고 말해서는 안 된다는 것이 이 논문의 가장 무거운 메시지다.

우리는 어디로 가야 하는가

진실을 증명하는 일이 이렇게 어려워진 시대는 없었다.

100년 전 스탈린의 사진 조작은 국가 단위의 거대한 노력이 필요했다. 30년 전 Time지의 표지 보정은 잡지사 차원의 결정이었다. 그러나 2026년에는, 노트북 한 대와 무료 도구만 있으면 누구나 진실에 구멍을 낼 수 있다.

C2PA는 그 위협에 대한 최선의 집단적 대응이었다. 어도비, 마이크로소프트, BBC, OpenAI, 구글 — 인터넷 시대의 대부분의 거대 플레이어들이 처음으로 한 자리에 모여, "진짜를 증명하는 표준"을 만들기로 약속했다. 그 자체로 역사적 사건이다.

그러나 7년의 노력 끝에, UMBC와 NSA와 Hacker Factor가 모인 11명의 연구진이 발견한 것은 — 약속이 약속을 지킬 수 없는 구조였다. 부품은 견고했지만, 부품을 잇는 설계가 부족했다. 의도는 옳았지만, 검증은 늦었다.

그렇다고 C2PA를 포기해야 할까? 논문의 답은 명확하다. 아니다. C2PA는 출발점이다. 문제를 정확히 알고, 보완하고, 외부 감사를 받고, 다른 신뢰 시스템과 결합하면서, 그 약점을 메워가야 한다.

그러나 한 가지는 분명하다. C2PA 라벨이 붙은 사진이라고 해서 그것이 자동으로 진실은 아니다. 라벨은 "이 사진의 출처 정보가 암호학적으로 기록되어 있다"는 의미일 뿐, "이 사진이 진실이다"는 의미가 아니다.

진실을 가리는 일은 결국 — 라벨이 아니라 맥락이다. 누가, 어디서, 왜 이 사진을 만들었는가. 다른 출처와 교차 검증되는가. 시간이 지나도 일관된 이야기가 남는가. 평판망과 저널리즘 윤리와 법적 검증과 함께 묶여야, 사진은 비로소 의미를 가진다.

기술이 만든 위기는 기술만으로 풀리지 않는다. C2PA 논문은 그 사실을, 다시 한 번 깨끗하게 보여줬다.

핵심 요약

📍 무슨 일이 있었나

2026년 4월, UMBC·NSA·Hacker Factor 연구진이 C2PA 표준에 대한 최초의 독립적·형식적 보안 분석 논문을 발표했다.

📍 무엇이 문제인가

C2PA가 약속한 2개의 보안 목표와, 신뢰 시스템에 필요한 3개의 추가 목표 — 총 5개 중 단 하나도 달성하지 못한다.

📍 7가지 균열

타임스탬프 위조, 폐기 인증서 수용, 검증기 불일치, GPS 무방비, 인증서 만료, 자기 신고 적합성, 프로토콜 통합 결함.

📍 어디까지 신뢰할 수 있나

일상 콘텐츠 라벨링은 OK. 그러나 법정 증거, 저널리즘, 금융 공시처럼 중요한 일에는 아직 의지하면 안 된다.

참고 자료